Et si la plus grande innovation pour les microservices était de retirer quelque chose, plutôt que d'ajouter ?

Tu as certainement passé ces dernières années à maîtriser Kubernetes, à déployer des conteneurs et à te battre avec la complexité croissante des architectures distribuées. Au cœur de cette bataille se trouve souvent le Service Mesh, une couche d'infrastructure dédiée à rendre les communications entre services fiables, sécurisées et observables. Pourtant, son modèle dominant, basé sur les sidecars, commence à montrer ses limites.

Ce modèle, bien que puissant, a introduit une surcharge opérationnelle et une consommation de ressources non négligeables. Imagine maintenant un monde où la sécurité et le contrôle du trafic sont gérés de manière plus intelligente, plus légère et totalement transparente pour tes applications. C'est la promesse d'une évolution majeure : l'Ambient Mesh.

Le poids invisible de l'architecture Sidecar

Pour bien comprendre la révolution que représente Ambient Mesh, il faut d'abord faire un détour par le modèle qu'il cherche à remplacer. Pendant des années, le patron de conception "sidecar" a été la norme pour des outils comme Istio. L'idée était d'injecter un proxy, comme Envoy, dans chaque pod de ton application.

Ce proxy intercepte alors tout le trafic réseau entrant et sortant, sans que le conteneur applicatif n'en ait conscience. Cela permet d'appliquer des politiques de sécurité, de collecter des métriques ou de gérer des stratégies de routage complexes de manière centralisée. Sur le papier, c'est élégant. Dans la pratique, cela engendre des coûts cachés.

Quand chaque pod traîne son propre proxy

Le principal problème du sidecar est sa nature invasive et sa duplication. Chaque pod embarque sa propre instance d'un proxy lourd, ce qui mène inévitablement à une surconsommation de ressources CPU et mémoire à l'échelle d'un cluster. C'est un peu comme demander à chaque employé d'une entreprise de venir avec son propre agent de sécurité personnel.

Cette duplication systématique se traduit par des défis opérationnels très concrets. Mettre à jour la version du proxy sur des centaines, voire des milliers de pods, nécessite un redémarrage complet de chaque pod. Cette opération est non seulement coûteuse en temps, mais elle augmente aussi la surface de risque en cas de déploiement raté.

Les frictions opérationnelles du quotidien

Au-delà des ressources, le modèle sidecar crée une friction qui ralentit les équipes. Le cycle de vie du proxy est étroitement couplé à celui de l'application, même s'ils sont gérés par des équipes différentes (Devs vs Ops). Cette forte dépendance complique les mises à jour, le débogage et la gestion des configurations.

Voici une liste des points de douleur les plus courants que tu as sûrement déjà rencontrés :

- Latence additionnelle : Chaque requête réseau doit traverser un proxy supplémentaire, ajoutant une latence, même minime, qui peut s'accumuler dans des appels chaînés.

- Injection complexe : L'injection automatique des sidecars peut interférer avec certains jobs ou processus de démarrage, nécessitant des annotations et des configurations complexes pour être contournée.

- Sécurité intrusive : Le conteneur sidecar a besoin de permissions élevées (comme NET_ADMIN) pour manipuler les règles réseau du pod, ce qui élargit la surface d'attaque potentielle.

- Décalage de versions : Maintenir la cohérence des versions de proxy à travers tout le parc applicatif devient un véritable casse-tête, créant des risques de failles ou de comportements inattendus.

La révolution Ambient Mesh : une architecture en deux couches

Face à ces constats, l'Ambient Mesh propose un changement de paradigme radical. Au lieu d'un proxy par pod, il met en place une architecture partagée et plus intelligente, qui sépare la gestion du trafic de couche 4 (TCP) de celle de couche 7 (HTTP). Cette approche "sidecar-less" vise à fournir 90% des bénéfices d'un service mesh avec seulement 10% de la complexité.

L'idée fondamentale est de déplacer la logique de proxy en dehors du pod applicatif et de la mutualiser au niveau du nœud Kubernetes. Cela permet une séparation claire des responsabilités et une réduction drastique de l'empreinte mémoire et CPU.

Le duo ztunnel et Waypoint Proxy

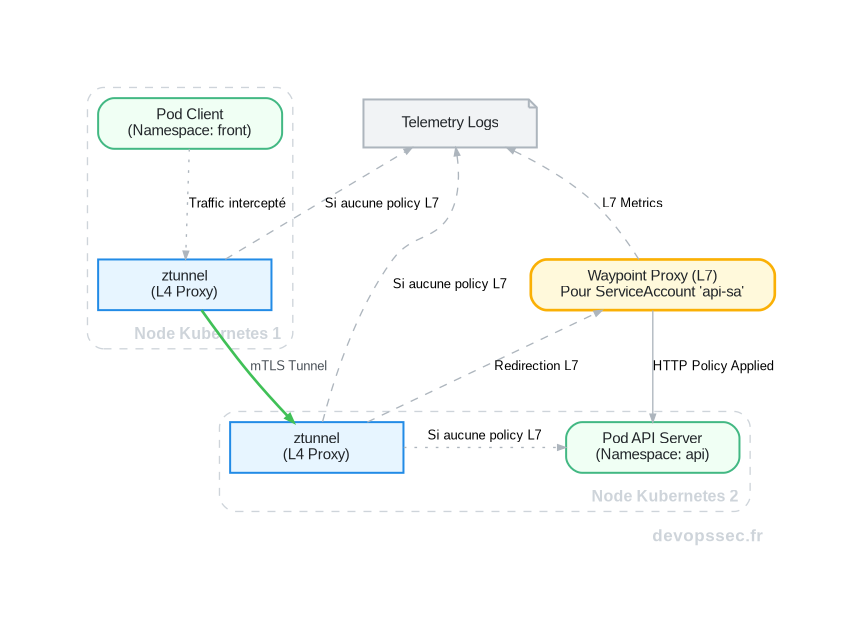

Le cœur de l'Ambient Mesh repose sur deux composants distincts et complémentaires. Cette séparation est la clé de sa flexibilité et de son efficacité.

Le premier est le ztunnel, un agent léger écrit en Rust, déployé en tant que DaemonSet sur chaque nœud du cluster. Son rôle est de gérer la couche de transport sécurisée (mTLS) et les politiques d'autorisation de base (couche 4). Il établit des tunnels sécurisés entre les nœuds pour tout le trafic du mesh, de manière totalement transparente pour les pods.

Le second est le Waypoint Proxy. Il s'agit d'un proxy Envoy standard, mais déployé à la demande, non pas par pod, mais par identité de service (Service Account) ou par namespace. On ne le déploie que lorsque l'on a besoin de fonctionnalités avancées de couche 7, comme le routage basé sur les en-têtes HTTP, les politiques de reintentions (retries) ou l'injection de fautes.

Ce schéma illustre parfaitement le flux. Lorsqu'un pod client veut communiquer avec un pod serveur, son trafic est d'abord capturé par le ztunnel local. Ce dernier établit une connexion mTLS sécurisée avec le ztunnel du nœud de destination. Si une politique de couche 7 est définie pour le service de destination, le trafic est alors redirigé vers le Waypoint Proxy associé avant d'atteindre le pod final. Sinon, il est transmis directement.

Mise en œuvre et gains concrets

Adopter Ambient Mesh est étonnamment simple. Le changement s'opère au niveau du namespace, sans avoir à modifier les déploiements de tes applications. Il suffit d'appliquer une étiquette pour indiquer à Istio que ce namespace doit être géré par le mode Ambient plutôt que par les sidecars.

Activation d'Ambient Mesh

Pour basculer un namespace, il te suffit d'exécuter la commande kubectl label namespace a-namespace istio.io/dataplane-mode=ambient. Les nouveaux pods démarrés dans ce namespace seront automatiquement intégrés au mesh sans injection de sidecar.

Appliquer une politique de sécurité L7

Une fois le mode Ambient activé, la gestion des politiques reste familière si tu connais déjà Istio. Cependant, pour activer le traitement L7, tu dois d'abord déployer un Waypoint Proxy pour le service cible. Cela se fait en appliquant une ressource Gateway configurée pour le mesh.

Voici un exemple de politique d'autorisation qui n'autorise que les requêtes GET vers le service product-api depuis le service account frontend-sa. Elle ne sera appliquée que si un Waypoint Proxy est déployé pour product-api.

apiVersion: security.istio.io/v1

kind: AuthorizationPolicy

metadata:

name: allow-get-product-api

namespace: backend

spec:

selector:

matchLabels:

app: product-api

action: ALLOW

rules:

- from:

- source:

principals:

- "cluster.local/ns/frontend/sa/frontend-sa"

to:

- operation:

methods: ["GET"]Comparaison directe : Sidecar vs Ambient

Pour te donner une vision claire des avantages, rien de mieux qu'un tableau comparatif. Il met en évidence les gains significatifs sur les aspects les plus critiques de la gestion d'un service mesh.

| Critère | Architecture Sidecar | Architecture Ambient Mesh |

|---|---|---|

| Consommation de Ressources | Élevée (1 proxy par pod) | Très faible (1 ztunnel par nœud + Waypoints optionnels) |

| Simplicité Opérationnelle | Complexe (mises à jour par redémarrage de pod) | Simplifiée (mise à jour indépendante des applications) |

| Performance (Latence) | Latence ajoutée à chaque saut réseau | Latence L7 uniquement lorsque c'est nécessaire |

| Sécurité | Privilèges élevés requis dans chaque pod | Isolation des privilèges au niveau du nœud et du Waypoint |

| Transparence Applicative | Élevée, mais avec des problèmes d'injection parfois | Totale, aucune modification des pods |

Les nuances à considérer : tout n'est pas parfait

Même si l'approche Ambient Mesh est prometteuse, il est crucial de garder un regard critique. Adopter une nouvelle technologie, c'est aussi en comprendre les compromis et les limites actuelles. Ce n'est pas une solution magique qui efface toute complexité d'un coup.

Le premier point à considérer est sa maturité. Bien que l'idée soit solide et les premiers retours excellents, l'écosystème et les outils autour d'Ambient sont encore en développement par rapport au modèle sidecar qui a été éprouvé en production depuis des années. Certaines fonctionnalités de niche ou intégrations tierces pourraient ne pas être encore disponibles.

De plus, le modèle du ztunnel partagé sur un nœud introduit une nouvelle dynamique. Bien qu'il soit conçu pour être extrêmement performant et résilient, il représente un point de défaillance partagé pour tous les pods d'un même nœud. Une mauvaise configuration ou un bug pourrait potentiellement impacter plusieurs applications, un risque différent du modèle sidecar où l'impact est généralement confiné à un seul pod.

Conclusion : Vers une nouvelle ère pour l'orchestration

L'Ambient Mesh n'est pas une simple alternative, c'est une véritable réinvention de la manière dont nous concevons la sécurité et la communication dans les architectures microservices. En dissociant la couche de sécurité de base (L4) de la logique applicative complexe (L7), il offre une flexibilité et une efficacité que le modèle sidecar ne pouvait atteindre.

Pour toi, jeune ingénieur DevOps, c'est une opportunité fantastique. Cela signifie moins de temps passé à déboguer des injections de sidecar, moins de ressources gaspillées et une transition plus douce pour les équipes qui souhaitent adopter un service mesh. Tu peux désormais proposer une sécurité mTLS par défaut pour tout le cluster avec un coût quasi nul, et n'activer la complexité des proxies L7 que là où c'est vraiment justifié.

Le chemin est tracé. L'avenir de l'orchestration s'oriente vers des solutions plus légères, plus intégrées et plus intelligentes. Maîtriser des concepts comme l'Ambient Mesh te positionnera à l'avant-garde de cette transformation, prêt à construire les infrastructures résilientes et performantes de demain.

Espace commentaire

Écrire un commentaire

Vous devez être connecté pour poster un message !

16 commentaires

actif

Améliorer l'agilité DevOps en éliminant les sidecars c'est la bonne voie

actif

Les nuances à considérer tout n'est pas parfait mais la direction est bonne

actif

la révolution ambient mesh et la suppression des sidecars c'est une sacrée bonne nouvelle

Nos clusters Kubernetes seront beaucoup plus légers et faciles à maintenir

actif

Les frictions opérationnelles du quotidien avec les sidecars sont un vrai fardeau

Gérer les versions les CVE les ressources CPU/RAM ça prend trop de temps

actif

le duo ztunnel et waypoint proxy pour une architecture en deux couches est une approche intelligente

Ça isole mieux les fonctions et simplifie la gestion des politiques réseau et sécurité

actif

Pouvoir appliquer une politique de sécurité L7 sans tous les inconvénients des sidecars c'est génial

on gagne en granularité sans sacrifier la performance ni la simplicité

actif

la description des gains concrets et la comparaison avec sidecar sont très claires

Ça nous aide à visualiser l'impact réel sur nos environnements microservices

actif

Super article sur la transformation des architectures Cloud Native

l'ambient mesh semble être la solution pour des microservices plus efficaces et plus simples à opérer

actif

C'est exactement ce dont on avait besoin pour simplifier l'orchestration

Nouvelle ère de performance et de simplicité opérationnelle c'est promis

actif

La comparaison directe Sidecar vs Ambient est super utile

actif

Appliquer une politique de sécurité L7 sans sidecar c'est la classe

actif

Une architecture en deux couches avec ztunnel et Waypoint Proxy ça sonne bien

actif

moins de frictions opérationnelles du quotidien c ce qu'on veut

actif

Le poids invisible de l'architecture Sidecar un vrai problème

actif secouriste

Enfin on vire les sidecars ça va simplifier nos architectures