Votre infrastructure est-elle vraiment prête pour l'avenir ?

Nous passons notre temps à patcher, à surveiller et à renforcer nos systèmes contre les menaces d'aujourd'hui. Pourtant, une vague de fond, silencieuse mais inéluctable, s'apprête à rendre obsolètes les fondations mêmes de notre sécurité numérique. Je ne parle pas d'une nouvelle vulnérabilité zero-day, mais de l'avènement de l'informatique quantique.

Cette révolution, qui semblait appartenir à la science-fiction il y a encore quelques années, frappe à la porte de nos datacenters. Pour nous, acteurs du DevOps, l'ignorer n'est pas une option. Il est temps d'intégrer une nouvelle discipline à notre arsenal : le Quantum-Safe DevOps.

La Menace Quantique : Décryptage d'un Futur Proche

Pour bien saisir l'enjeu, il faut comprendre pourquoi l'ordinateur quantique change radicalement la donne. La plupart de nos protocoles de sécurité, de TLS qui protège votre navigation web aux clés SSH que vous utilisez pour vous connecter à vos serveurs, reposent sur des problèmes mathématiques jugés trop complexes pour les ordinateurs classiques.

L'algorithme de Shor, par exemple, permettrait à un ordinateur quantique suffisamment puissant de factoriser de grands nombres de manière exponentiellement plus rapide. Concrètement, cela signifie qu'il pourrait briser des chiffrements comme RSA ou ECC, qui sont les piliers de notre sécurité actuelle.

Qu'est-ce que la Cryptographie Post-Quantique (PQC) ?

Face à cette menace, la communauté cryptographique travaille depuis des années sur une nouvelle génération d'algorithmes. C'est ce que l'on nomme la Cryptographie Post-Quantique (PQC). Il ne s'agit pas de cryptographie quantique, mais bien d'algorithmes classiques, conçus pour tourner sur nos ordinateurs actuels, mais qui sont résistants aux attaques des ordinateurs quantiques et classiques.

Ces nouveaux algorithmes se basent sur des problèmes mathématiques différents, considérés comme robustes face à l'algorithme de Shor. Ils se répartissent en plusieurs familles principales :

- Cryptographie basée sur les réseaux euclidiens (Lattice-based) : C'est la famille la plus prometteuse, avec des candidats comme CRYSTALS-Kyber pour l'échange de clés et CRYSTALS-Dilithium pour les signatures.

- Cryptographie basée sur les codes (Code-based) : Très ancienne et robuste, elle a pour principal inconvénient la taille très importante de ses clés publiques.

- Cryptographie multivariée (Multivariate) : Basée sur la résolution de systèmes d'équations polynomiales, elle est efficace pour les signatures mais moins pour le chiffrement.

- Cryptographie basée sur les isogénies (Isogeny-based) : Elle offre des clés très courtes mais est plus récente et a connu quelques revers académiques.

Intégrer la PQC dans le Pipeline CI/CD

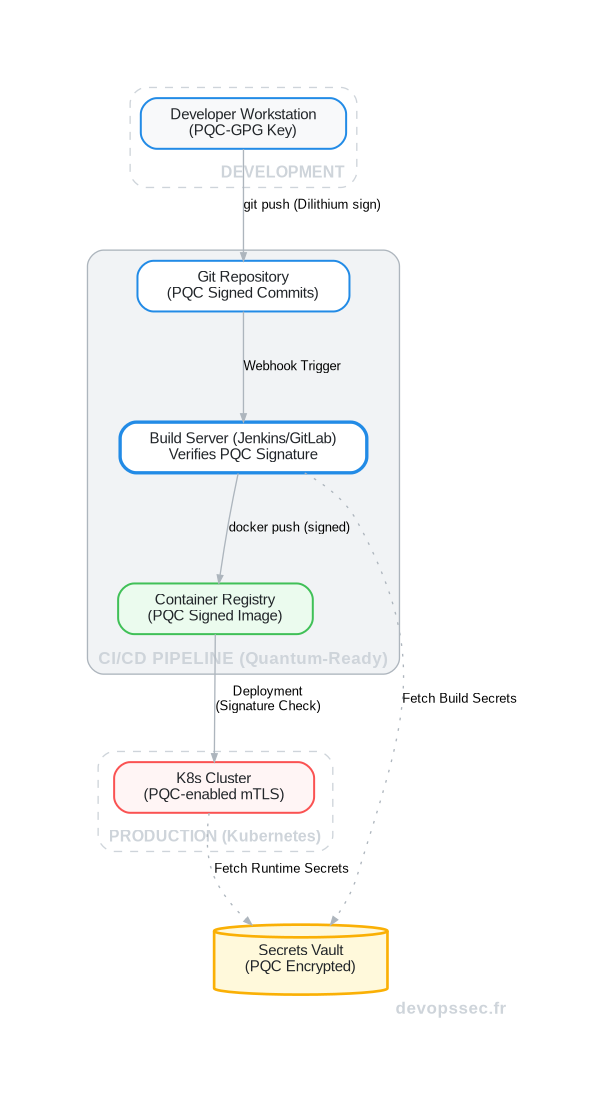

Anticiper, c'est bien, mais agir, c'est mieux. En tant qu'ingénieur DevOps, votre terrain de jeu est la chaîne d'intégration et de déploiement continus. C'est précisément là que nous devons commencer à injecter de la résilience quantique. Le but n'est pas de tout remplacer du jour au lendemain, mais d'adopter une approche hybride et progressive.

L'objectif est de s'assurer que chaque étape de notre usine logicielle, de la signature du code à la communication entre microservices, soit progressivement protégée contre une future compromission. Un pipeline sécurisé aujourd'hui doit déjà penser à la menace de demain.

Ce schéma illustre un flux de travail modernisé. Le développeur ne se contente plus de pousser son code, il le signe localement avec une clé PQC comme Dilithium. Le serveur de CI, avant même de lancer le build, vérifie cette signature. L'artefact produit, par exemple une image Docker, est à son tour signé. Enfin, l'orchestrateur comme Kubernetes valide la signature de l'image avant de permettre son déploiement et utilise un mTLS post-quantique pour sécuriser les communications inter-services.

Sécuriser les secrets avec une approche hybride

La gestion des secrets est un point névralgique. Des outils comme HashiCorp Vault ou AWS Secrets Manager sont au cœur de nos infrastructures. L'idée n'est pas d'attendre une version "full PQC" de ces outils, mais de mettre en place une double protection dès maintenant.

On peut, par exemple, envelopper un secret dans une double couche de chiffrement : une première avec un algorithme PQC robuste (comme Kyber) et une seconde avec un algorithme classique éprouvé (comme AES-256). Si l'un des deux est cassé, l'autre assure toujours la confidentialité.

# Pseudo-code illustrant le principe de double chiffrement

SECRET="db_password=supersecret"

# 1. Chiffrement avec l'algorithme PQC (Kyber)

pqc_encrypted_secret=$(pqc_encrypt --key public_kyber.key --input "$SECRET")

# 2. Chiffrement du résultat avec un algorithme classique (AES)

final_secret=$(openssl aes-256-cbc -e -in "$pqc_encrypted_secret" -out encrypted.bin -k $AES_PASSWORD)

# Stockage de final_secret dans le gestionnaire de secrets

vault kv put secrets/database/password value=@encrypted.binLes Coûts Cachés et les Limites Actuelles

Adopter la PQC n'est pas une simple mise à jour de dépendance. Il est crucial de comprendre les compromis que cela implique, surtout à ce stade précoce de leur déploiement. Ignorer ces aspects pourrait conduire à de mauvaises surprises en production.

Performance et Taille des Clés : Le Nouveau Goulot d'Étranglement ?

La sécurité a un coût, et celui de la PQC se mesure souvent en octets et en cycles CPU. Les clés publiques et les signatures de nombreux algorithmes post-quantiques sont significativement plus volumineuses que leurs équivalents classiques. Cela a un impact direct sur la latence réseau, le stockage et la consommation de mémoire.

| Caractéristique | Classique (ECC - P256) | Post-Quantique (CRYSTALS-Dilithium2) | Impact DevOps |

|---|---|---|---|

| Taille de la clé publique | ~65 octets | ~1312 octets | Augmentation de la charge sur les certificats et les JWT. |

| Taille de la signature | ~72 octets | ~2420 octets | Ralentissement potentiel des handshakes TLS et des vérifications. |

| Vitesse de signature | Très rapide | Rapide | Impact mineur sur la signature des artefacts. |

| Vitesse de vérification | Rapide | Très rapide | Avantageux pour la vérification à grande échelle. |

Par conséquent, un déploiement massif de PQC sur des systèmes très contraints, comme l'IoT, ou dans des applications sensibles à la latence, nécessite une phase de test de performance rigoureuse. On ne peut pas simplement remplacer un algorithme par un autre sans mesurer les conséquences.

Commencez par un inventaire cryptographique

Avant de vous lancer, la première étape est de savoir ce que vous devez protéger. Réalisez un inventaire de tous les algorithmes cryptographiques utilisés dans votre infrastructure : SSH, TLS, signatures de code, chiffrement des bases de données... C'est ce qu'on appelle la "crypto-agilité" : être capable de remplacer un algorithme sans réarchitecturer tout le système.

Préparez-vous Aujourd'hui, Ne Subissez pas Demain

La transition vers une infrastructure résistante à la menace quantique est un marathon, pas un sprint. Il ne s'agit pas de céder à la panique, mais d'adopter la même posture proactive et itérative qui fait la force du mouvement DevOps. L'enjeu est de taille : il s'agit de la pérennité de la confiance numérique que nous construisons chaque jour.

Commencez petit. Lancez une preuve de concept pour signer vos images de conteneurs avec un algorithme PQC. Familiarisez-vous avec les nouvelles librairies. Sensibilisez vos équipes. En intégrant ces réflexes dès maintenant, vous ne faites pas que protéger votre entreprise contre une menace future, vous construisez une infrastructure plus robuste, plus adaptable et, finalement, plus mature.

Espace commentaire

Écrire un commentaire

Vous devez être connecté pour poster un message !

14 commentaires

La cryptographie post-quantique c'est un game changer

Votre analyse est béton et nous donne des pistes concrètes pour commencer à bouger nos lignes, merci

Cet article c'est un guide précieux pour la résilience future de nos systèmes

Super important de sécuriser le CI/CD face à la menace quantique

La révolution quantique c'est pas loin faut se bouger

bonne piqûre de rappel sur les coûts cachés et les limites actuelles

Ça nous aide à mieux planifier nos POC sur la PQC sans avoir de surprises trop grosses

On a besoin de ce genre d'infos pour le futur de nos pipelines

Sécuriser les secrets avec une approche hybride ça me semble la stratégie la plus viable pour l'instant

Faut préparer notre résilience aujourd'hui pour pas subir demain

Les performances et la taille des clés ça va être le nouveau goulot d'étranglement c'est sûr

Protéger les données avec la PQC c'est la seule voie sur le long terme

Intégrer la PQC dans le pipeline CI/CD c'est le point chaud

on a déjà commencé à regarder nos secrets pour une approche hybride, votre article tombe à pic

Le décryptage de ce qu'est la cryptographie post-quantique est super clair, thx

La menace quantique c pas de la science fiction faut anticiper

On se pose justement la question si l'infra est prête pour l'avenir